蠕虫病毒“SyncMiner”来袭,可渗入局域网、感染电脑挖掘“门罗币”

近日,火绒安全团队截获新蠕虫病毒“SyncMiner” ,该病毒在政府、企业、学校、医院等单位的局域网中具有很强的传播能力。该病毒通过网络驱动器和共享资源目录(共享文件夹)迅速传播,入侵电脑后,会利用被感染电脑挖取“门罗币”,造成CPU占用率高达100%,并且该病毒还会通过远程服务器下载其他病毒模块,不排除盗号木马、勒索病毒等。

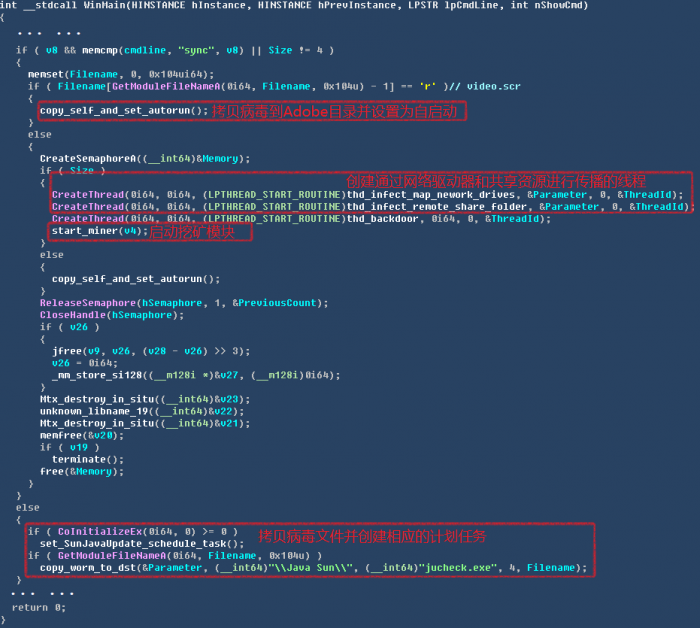

蠕虫病毒“SyncMiner”会将自己复制到网络驱动器和共享资源目录,并伪装成文件夹,诱使用户点击病毒文件,从而激活病毒,并通过添加计划任务和开机启动项的方式驻留在系统中。其中,病毒将计划任务伪装为Java运行库的更新进程,在继续传播的同时进行挖矿;将开机启动项伪装为Adobe更新进程,检测并恢复病毒文件,使病毒屡杀不绝。

一、SyncMiner蠕虫详细分析

该病毒在运行后会将自身拷贝到%Appdata%\Java Sun和%AppData%\Roaming\Adobe路径下,利用计划任务和注册表项实现病毒自启动。该病毒会通过映射的网络驱动器和网络中的共享资源进行传播,并在被感染的机器上挖取门罗币。

病毒总体逻辑

该蠕虫病毒会将自身复制到映射的网络驱动器和共享资源目录中,并将病毒命名为video.scr,配合其具有诱导性的图标,欺骗用户点击病毒文件,从而激活携带的恶意代码。

被病毒感染的共享文件夹

当病毒运行时,会判断传递给病毒进程的参数,当参数为“sync”时,会把病毒文件拷贝到%Appdata%\Java Sun路径下,并将其注册成名为“SunJavaUpdateSched”的计划任务。

二、挖取门罗币

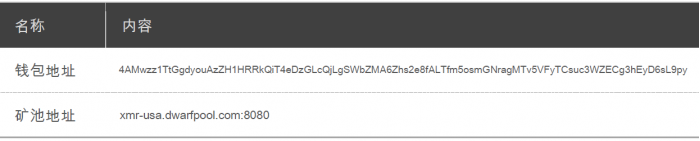

该蠕虫病毒在传播到受害者机器上之后会利用受害者机器的计算能力来挖取门罗币,病毒使用的门罗币钱包地址首笔交易记录是在2018年1月9日。挖矿的钱包地址和矿池,如下图所示:

病毒会将存储在PE镜像中的多份配置文件相关的数据恢复成完整的配置文件,然后获取其中的配置信息开始挖矿。

另外,该病毒除了以上的病毒功能之外,还会从C&C服务器(hxxp://data28.somee.com/data.zip)下载执行其他的病毒模块(不排除盗号病毒,勒索病毒等)。