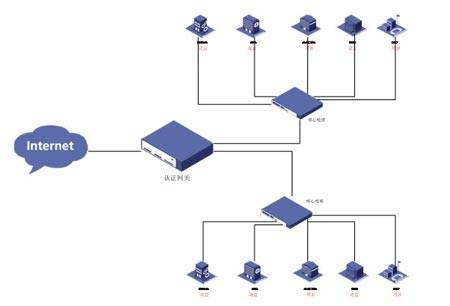

网关(Gateway)又称网间连接器、协议转换器。网关在传输层上以实现网络互连,是最复杂的网络互连设备,仅用于两个高层协议不同的网络互连。网关既可以用于广域网互连,也可以用于局域网互连。 网关是一种充当转换重任的计算机系统或设备。在使用不同的通信协议、数据格式或语言,甚至体系结构完全不同的两种系统之间,网关是一个翻译器。与网桥只是简单地传达信息不同,网关对收到的信息要重新打包,以适应目的系统的需求。同时,网关也可以提供过滤和安全功能。大多数网关运行在OSI 7层协议的顶层--应用层。

近几年来威胁态势不断变化,网关也是如此。现如今,网关的功能也远远超出了合规性和 HR 政策需求,企业依赖网关来阻止网络威胁。虽然网关自诞生起已有数十年,并且一直在进化,但网关并不防弹;过度依赖网关,会将数据、用户、客户、企业及其声誉置于风险之中。

为什么网关已经无法“防弹“了”?

URL 过滤总是落后

每秒钟有 571 个新网站诞生,大量的域随之产生,其中一些网站安全控制不到位的概率也随之升高。此外,许多攻击者使用的 URL 都只能由其攻击目标触发,寿命很短(短于 24 小时);他们使用的动态域也比静态域难防。

阻拦未分类网站并不是正解

拦截未分类的网站将严重降低终端用户的工作效率。这不仅对于终端用户来说无法接收,对安全团队而言也很难受,因为客户需要合法访问网关未能分类的信息,将需要安全团队的支持,这种需求可能很多,将给安全团队造成较大压力。拦截未分类网站这种设置将导致“策略规则地狱”,也就是说,安全团队必须要维护越来越的策略和规则时就会陷入这样的窘境,这种过程也确实痛苦。

“安全”网站也能感染访客

许多人认为,只有在访问可疑的或者恶意的网站时,才会发生感染,这种观点是不正确的。相反, 85% 的感染是通过合法的、“安全的”网站发生的。所谓安全的网站常常被当作一些恶意内容的载体,这些恶意内容来自一些他们无法控制的其他源。恶意广告就是个很好的例子,恶意广告将恶意的内容注入合法的在线广告网络,然后发布者在不知情的情况下将其发布。

另一个例子就是,攻击者会利用网站本身的一些漏洞,上载恶意内容。当年,中国黑客就通过福布斯网站上的“今日遐思”(Thought of the Day)弹出屏,劫持了福布斯网站,并用其攻击美国军工承包商。

恶意文件越过网关

虽然有些网关整合了反病毒引擎和其他文件扫描服务,这些在检测恶意程序时并没有起到太大的作用。据统计,反病毒扫描服务只能检测到 20% 到 30% 的恶意程序。沙盒的效果也并不显著,因为沙盒需要时间运行和分析文件。为了不影响用户体验,网关常常会将文件先给到用户,与此同时,沙盒在后台完成分析,这种做法叫做二次防御,这也意味着用户可能遭受攻击。

网关无法灭活已感染设备上的恶意软件

网关要区分合法流量与恶意流量,或者检测和灭活已感染设备上的恶意程序,都是很难的。实际上,高级威胁一旦到达端点,可能好几周甚至好几个月都不会被检测出来。Seculert 最近的调查发现,80% 的网关都无法阻拦恶意的出站流量。远程访问木马的存在,就说明了网关无法检测和阻止恶意流量。